Já está disponível a Release 1 do Backtrack 4, lançado oficialmente na DEFCON 2010:

http://www.backtrack-linux.org/downloads/

Além do novo kernel 2.6.34, foram incluídas também algumas atualizações de drivers e melhorias no desempenho da interface gráfica. Houve também uma boa atualização das ferramentas, incluidno agora um ambiente desktop Fluxbox.

De acordo com o roadmap para o Backtrack, deve ser lançado a Release 2 em Outubro e o Backtrack 5 deve sair em Fev/2011.

segurança da informação, tratamento de incidentes, perícia computacional, pentesting, engenharia social...

terça-feira, 17 de agosto de 2010

sábado, 24 de julho de 2010

Fórum Backtrack em Português

Para os usuários do Backtrack, está disponível o fórum oficial (mantido pela Offensive Security) do Backtrack em português, do qual sou um dos moderadores.

Segue o link: http://www.backtrack-linux.org/forums/backtrack-portuguese-forums/

Segue o link: http://www.backtrack-linux.org/forums/backtrack-portuguese-forums/

quinta-feira, 8 de julho de 2010

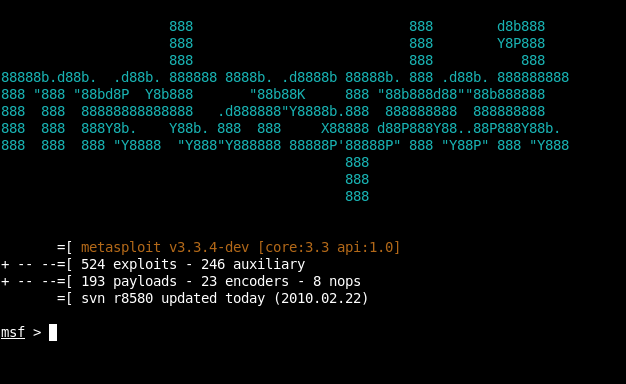

Atualizando Metasploit Framework 3

Na versão 3 do framework Metasploit, o script msfupdate não é mais suportado. Em seu lugar deve ser utilizado cliente subversion.

Antes de mais nada, se estiver atrás de um proxy, é preciso configurar o subversion para utilizá-lo. Isto é feito no arquivo ~/.subversion/servers. A forma mais simples de configurar o proxy é editar as variáveis http-proxy-* no escopo [global].

Feito isso, basta executar # svn update no diretório de instalação do Metasploit 3. No Backtrack 4, por exemplo:

/pentest/exploits/framework3# svn update

Antes de mais nada, se estiver atrás de um proxy, é preciso configurar o subversion para utilizá-lo. Isto é feito no arquivo ~/.subversion/servers. A forma mais simples de configurar o proxy é editar as variáveis http-proxy-* no escopo [global].

Feito isso, basta executar # svn update no diretório de instalação do Metasploit 3. No Backtrack 4, por exemplo:

/pentest/exploits/framework3# svn update

[msfconsole, imagem de vivaolinux.com.br]

quarta-feira, 16 de junho de 2010

Descoberta grave vulnerabilidade no Centro de Ajuda do Windows

Até o momento, descobriu-se que são vulneráveis o Windows XP e o Windows 2003 Server.

Segue link para o exploit-db.

Segue link para o exploit-db.

terça-feira, 8 de junho de 2010

Bloqueando acesso ao htaccess.txt via apache2.conf

Em muitos casos, o arquivo htaccess.txt é utilizado para implementar diretivas de segurança em websites. No entanto, o acesso ao próprio htaccess.txt (e a consequente revelação dessas diretivas) é um risco. Para bloquear o acesso, insira as seguintes linhas no apache2.conf:

<DirectoryMatch ^/var/www/*>

<Files htaccess.txt>

order allow,deny

deny from all

</Files>

</DirectoryMatch> Obs.: O uso da expressão regular ^/var/www/* inclui na regra os subdiretórios de www/. Substituir < por sinal de menor e > por sinal de maior.

Segue uma fonte interessante: Guia completo do apache.

Segue uma fonte interessante: Guia completo do apache.

domingo, 6 de junho de 2010

Austrália investiga Google por invasão de privacidade

Leia aqui.

Sim, foi acidente, sei...

Os serviços da Google são ótima fonte, para a empresa (e por que não dizer para o governo americano?), de informações privilegiadas. Esqueça privacidade e sigilo...

Por falar em privacidade e sigilo, você já teve a curiosidade de ler os termos de serviço do Gmail?

Muito cuidado com os dados que insere no Gmail e nos demais serviços da Google, principalmente se quiser que eles se mantenham sigilosos...

Sim, foi acidente, sei...

Os serviços da Google são ótima fonte, para a empresa (e por que não dizer para o governo americano?), de informações privilegiadas. Esqueça privacidade e sigilo...

Por falar em privacidade e sigilo, você já teve a curiosidade de ler os termos de serviço do Gmail?

O usuário retém direitos autorais e quaisquer outros direitos que já tiver posse em relação ao Conteúdo que enviar, publicar ou exibir nos Serviços ou através deles. Ao enviar, publicar ou exibir conteúdo, o usuário concede ao Google uma licença irrevogável, perpétua, mundial, isenta de royalties e não exclusiva de reproduzir, adaptar, modificar, traduzir, publicar, distribuir publicamente, exibir publicamente e distribuir qualquer Conteúdo que o usuário enviar, publicar ou exibir nos Serviços ou através deles.

Muito cuidado com os dados que insere no Gmail e nos demais serviços da Google, principalmente se quiser que eles se mantenham sigilosos...

sábado, 5 de junho de 2010

National Checklist Program (NCP): repositório de checklists do NIST

É um repositório de checklists de configuração segura para diversos sistemas operacionais e aplicações. Muito interessante!

http://web.nvd.nist.gov/view/ncp/repository

http://web.nvd.nist.gov/view/ncp/repository

sexta-feira, 4 de junho de 2010

Convertendo imagem VHD (Microsoft Virtual PC) para VMDK (VMware)

Precisei de uma máquina WinXP SP2 para testar buffer overflows e encontrei no site do NIST:

XP_NIST_FDCC_Q4_2009.zip

XP_NIST_FDCC_Q4_2009.z03

XP_NIST_FDCC_Q4_2009.z02

XP_NIST_FDCC_Q4_2009.z01

Download feito e máquina virtual descompactada, deparei-me com o formato .vhd, do Virtual PC.

Para converter para .vmdk, utilizei o Starwind V2V Converter, que converte tanto de .vhd para .vmdk quanto de .vmdk para .vhd.

Lembre-se que .vmdk é o disco virtual de uma máquina .vmx. Logo, é necessário criar uma máquina virtual (para que o arquivo de configuração .vmx seja criado) e apontar o disco da nova máquina para o arquivo .vmdk.

Para criar uma máquina virtual e associar ao disco .vmdk: File -> New -> Virtual Machine -> Custom.

Escolher a opção "Use an existing virtual disk".

Atualização (19:27h):

Esqueci de dizer que usuário/senha para essa máquina são: Renamed_Admin/P@ssw0rd123456

XP_NIST_FDCC_Q4_2009.zip

XP_NIST_FDCC_Q4_2009.z03

XP_NIST_FDCC_Q4_2009.z02

XP_NIST_FDCC_Q4_2009.z01

Download feito e máquina virtual descompactada, deparei-me com o formato .vhd, do Virtual PC.

Para converter para .vmdk, utilizei o Starwind V2V Converter, que converte tanto de .vhd para .vmdk quanto de .vmdk para .vhd.

Lembre-se que .vmdk é o disco virtual de uma máquina .vmx. Logo, é necessário criar uma máquina virtual (para que o arquivo de configuração .vmx seja criado) e apontar o disco da nova máquina para o arquivo .vmdk.

Para criar uma máquina virtual e associar ao disco .vmdk: File -> New -> Virtual Machine -> Custom.

Escolher a opção "Use an existing virtual disk".

Atualização (19:27h):

Esqueci de dizer que usuário/senha para essa máquina são: Renamed_Admin/P@ssw0rd123456

quinta-feira, 3 de junho de 2010

Cyber Hacking Challenge by Offensive Security

Hacking Challenge #2 – HSIYF for Charity

"How Strong is Your Fu, the first cyber hacking challenge from Offensive Security was a massive success and brought on the birth of a new Offsec tradition of Cyber Hacking Challenges. We sent over 600 people crying back to their mama with our noob filter alone."Custo: US$ 49

48 horas de ação (ou de "n00b filtering" :p) começando em 19 Jun.

Inscrições em 6 Jun, os 102 primeiros inscritos receberão um ambiente privado para o desafio.

Para quem quiser ver a documentação do vencedor do Hacking Challenge #1: http://www.information-

Ele é da Rússia e completou em 14:52h. As documentações dos outros podem ser vistas em http://www.information-

Para quem gosta de engenharia social, segue uma competição tipo "capture the flag" de SE:

The Social Engineering CTF – How Strong is Your Schmooze

segunda-feira, 12 de abril de 2010

quarta-feira, 17 de março de 2010

Métodos em análise de risco

Análise de riscos envolve o levantamento de probabilidade de ocorrência de eventos indesejáveis (ameaças x vulnerabilidades) e o impacto aos ativos da organização. Deve considerar os objetivos de negócio e vai embasar decisões nos níveis estratégico, tático e operacional.

Existem dois métodos para a realização da análise, os quais podem até mesmo ser empregados conjuntamente.

O primeiro método é o quantitativo, que procura avaliar monetariamente os efeitos da materialização do risco, ou seja, quantifica a perda financeira para a organização. Nem sempre é simples estimar tais valores.

O método qualitativo, por sua vez, atribui mençõs subjetivas aos diversos componentes da avaliação de riscos. Em primeiro lugar, a probabilidade de ocorrência é obtida a partir das ameaças e das vulnerabilidades. Depois, a probabilidade (por exemplo: alta, média ou baixa) é posta em uma matriz com o impacto (por exemplo: alto, médio ou baixo). Desse cruzamento são visualizados os riscos que devem ser priorizados.

A análise qualitativa é mais rápida, independe da precisão numérica da análise quantitativa. No entanto, a habilidade do avaliador em determinar os níveis de probabilidade e impacto será determinante para uma análise qualitativa condizente com a realidade.

terça-feira, 16 de março de 2010

segunda-feira, 15 de março de 2010

O worm Morris e os primórdios do tratamento de incidentes de segurança computacional

O texto que segue é parte da introdução da minha monografia de especialização em Gestão de SIC e retrata a primeira grande DoS, a propagação dos vírus e os motivos pelos quais foram criados o CERT/CC e os primeiros times de resposta a incidentes ao redor do mundo:

O primeiro grande evento de segurança de que se tem notícia ocorreu no final dos anos 80, quando a grande rede era ainda a ARPANET criada pela Defense Advanced Research Projects Agency (DARPA), do Departamento de Defesa dos EUA. Desenvolvido por Robert Tappan Morris e lançado do Massachussets Institute of Technology (MIT) em 2 de novembro de 1988, o worm Morris não foi a primeira praga de computador a ser transmitida pela rede, mas certamente foi a primeira a suscitar signi cativo apelo na mídia por infectar um grande número de sitemas ao redor do mundo e representar, mesmo que acidentalmente, um e ficiente ataque de negação de serviço.

O caso Morris serviu também como alerta para a necessidade de cooperação e coordenação entre administradores de sistema e entre gestores de Tecnologia da Informação de modo a lidar com eventos como esse, cujas proporções extrapolam organizações e até Estados nacionais. Ainda em 1988, Eugene Spa ford, um dos primeiros especialistas a analisar o código do worm Morris, escreveu:

Rapidamente, outras equipes de tratamento de incidentes de segurançaa surgiram, voltadas para organizações ou regiões geográficas específicas. Em 1990, onze equipes criaram um fórum informal, o Fórum de Resposta a Incidentes e Equipes de Segurança (em inglês, FIRST). Hoje o FIRST é uma organização formal que, em conjunto com os times membros, visa "coordenar respostas a incidentes de segurança computacional, assistir sítios a lidar com ataques e educar usuários de redes acerca das ameaças de segurança computacional e técnicas de prevenção".

Hoje uma série de times de resposta a incidentes realiza suas atividades em alto nível prestando os mais variados serviços. São capazes de fornecer a experiência e o conhecimento necessários às equipes em desenvolvimento. De fato, estruturas, planos de implantação e processos estão disponíveis para consulta, no entanto, as maiores di culdades residem na observância e no desenvolvimento da cultura da organização e nas capacidades de adaptar-se às mudanças constantes de panorama e de tempo de resposta às ameaças.

O primeiro grande evento de segurança de que se tem notícia ocorreu no final dos anos 80, quando a grande rede era ainda a ARPANET criada pela Defense Advanced Research Projects Agency (DARPA), do Departamento de Defesa dos EUA. Desenvolvido por Robert Tappan Morris e lançado do Massachussets Institute of Technology (MIT) em 2 de novembro de 1988, o worm Morris não foi a primeira praga de computador a ser transmitida pela rede, mas certamente foi a primeira a suscitar signi cativo apelo na mídia por infectar um grande número de sitemas ao redor do mundo e representar, mesmo que acidentalmente, um e ficiente ataque de negação de serviço.

O caso Morris serviu também como alerta para a necessidade de cooperação e coordenação entre administradores de sistema e entre gestores de Tecnologia da Informação de modo a lidar com eventos como esse, cujas proporções extrapolam organizações e até Estados nacionais. Ainda em 1988, Eugene Spa ford, um dos primeiros especialistas a analisar o código do worm Morris, escreveu:

This attack should also point out that we need a better mechanism in place to coordinate information about security flaws and attacks. The response to this incident was largely ad hoc, and resulted in both duplication of e ort and a failure to disseminate valuable information to sites that needed it. Many site administrators discovered the problem from reading the newspaper or watching the television. The major sources of information for many of the sites a fected seems to have been Usenet news groups and a mailing list I put together when the worm was first discovered. Although useful, these methods did not ensure timely, widespread dissemination of useful information especially since they depended on the Internet to work! Over three weeks after this incident some sites were still not reconnected to the Internet.Logo após o ocorrido, em um encontro realizado pela DARPA para discutir formas de melhorar a resposta a incidentes de segurança, apontou-se a necessidade de criar um ponto único de contato para problemas de segurança na Internet. Em resposta, foi criado o CERT Coordination Center (também conhecido como CERT/CC e originalmente denominado Computer Emergency Response Team), para ser o ponto central na coordenação de resposta a emergências de segurança em redes.

Rapidamente, outras equipes de tratamento de incidentes de segurançaa surgiram, voltadas para organizações ou regiões geográficas específicas. Em 1990, onze equipes criaram um fórum informal, o Fórum de Resposta a Incidentes e Equipes de Segurança (em inglês, FIRST). Hoje o FIRST é uma organização formal que, em conjunto com os times membros, visa "coordenar respostas a incidentes de segurança computacional, assistir sítios a lidar com ataques e educar usuários de redes acerca das ameaças de segurança computacional e técnicas de prevenção".

Hoje uma série de times de resposta a incidentes realiza suas atividades em alto nível prestando os mais variados serviços. São capazes de fornecer a experiência e o conhecimento necessários às equipes em desenvolvimento. De fato, estruturas, planos de implantação e processos estão disponíveis para consulta, no entanto, as maiores di culdades residem na observância e no desenvolvimento da cultura da organização e nas capacidades de adaptar-se às mudanças constantes de panorama e de tempo de resposta às ameaças.

sábado, 13 de março de 2010

Assinar:

Postagens (Atom)

Leia mais ...

-

Na versão 3 do framework Metasploit , o script msfupdate não é mais suportado. Em seu lugar deve ser utilizado cliente subversion . Ante...

-

Para instalar os adicionais para convidado é necessário primeiro montar este recurso na VM, através de Dispositivos -> Instalar Adicionai...

-

Para os usuários do Backtrack , está disponível o fórum oficial (mantido pela Offensive Security ) do Backtrack em português, do qual sou um...

-

Precisei de uma máquina WinXP SP2 para testar buffer overflows e encontrei no site do NIST: XP_NIST_FDCC_Q4_2009.zip XP_NIST_FDCC_Q4_200...